一、TokenIMPC端口的基本概念

在计算机网络中,端口是用以标识特定网络服务的逻辑通道。不同的服务常常通过不同的端口进行数据的收发。TokenIMPC端口作为一种新兴的网络通讯规范,主要用于数据传输和网络安全的加密。在如今网络环境日益复杂的背景下,理解TokenIMPC端口的运行机制和应用场景显得至关重要。

二、TokenIMPC端口的工作原理

TokenIMPC端口依赖于一系列的协议来完成数据的传输和存储。其工作原理通常包括以下几个步骤:数据加密、数据打包、数据传输和数据解密。通过这些步骤,TokenIMPC可以确保数据在传输过程中不被泄露或篡改,保障信息的完整性和安全性。

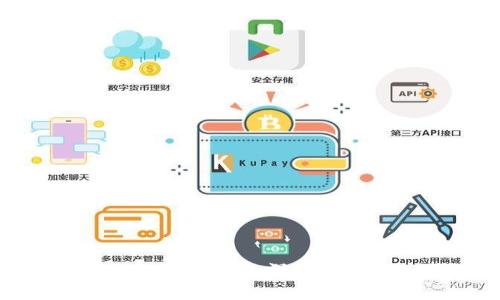

三、TokenIMPC端口的应用场景

TokenIMPC端口在多个领域都有广泛的应用,尤其是在金融、医疗和政府等对安全性要求极高的行业。在这些行业中,数据的传输安全至关重要。TokenIMPC端口为用户提供了一种简单可靠的解决方案,确保了数据的保密性和安全性。

四、如何配置TokenIMPC端口

配置TokenIMPC端口的过程相对简单,但为了确保其有效性,用户必须遵循一定的步骤。首先,用户需要了解网络环境和相关的安全控制措施。然后,通过相应的网络设备或软件进行配置,以确保TokenIMPC端口能够正常工作。具体步骤可能包括:选择合适的端口号、设置防火墙规则、确保加密算法的正确应用等。

五、TokenIMPC端口面临的挑战

尽管TokenIMPC端口在安全性和数据传输方面表现优异,但它仍然面临诸多挑战。例如,网络攻击的复杂性日益增加,黑客技术的不断提升,使得TokenIMPC端口必须持续升级和改进。此外,用户对安全性的认知不足也可能导致错误的配置,从而降低了整个系统的安全性。

六、用户常见问题解析

在考虑使用TokenIMPC端口的过程中,用户常常会提出几类问题。以下是四个常见的问题,以及对这些问题的详细解答:

TokenIMPC端口是否适合所有类型的网络?

TokenIMPC端口的适用性需要根据不同网络环境而定。在局域网中,TokenIMPC通过本地连接能够更方便地实现数据加密和传输,而在广域网中,其安全性可能受到更大挑战。因此,企业在实施TokenIMPC端口时,应仔细评估自身的网络架构,并根据实际需要进行相应配置。

如何确保TokenIMPC端口的安全性?

确保TokenIMPC端口安全性有几个方面需要关注,包括定期更新软件、使用强加密算法、定期检查端口的访问记录以及进行渗透测试等。通过这些措施,可以有效降低数据泄露和其他网络攻击的风险,保障信息的安全性。

TokenIMPC端口的性能如何?

TokenIMPC端口的性能在很大程度上取决于其实施的具体环境,包括网络的带宽、服务器的性能以及用户的访问方式。通常情况下,通过配置和硬件加速,可以显著提升TokenIMPC的性能。因此,企业在部署时应综合考虑性能和安全性之间的平衡。

未来TokenIMPC端口的发展趋势是什么?

随着网络科技的不断进步,TokenIMPC端口的发展将朝着複杂性更高的方向走去。例如,未来可能会引入更先进的加密技术及算法、更加智能的安全防护机制等。与此同时,开发者和网络安全人员将需要不断更新知识,适应新的技术环境,确保TokenIMPC端口能够更好地满足实际需求。

通过上述解读,大家可以对TokenIMPC端口有更加全面和深入的了解。无论是在理论层面还是在实践应用中,TokenIMPC都展示了其作为现代网络通讯中不可或缺的一部分的潜力与价值。在信息化时代,确保数据的安全性和传输的高效性,是各个组织和企业必须面临的重要任务。